别再被网络秒拒:Win11 + WSL2 + Docker 容器网络架构与终极避坑指南

别再被网络秒拒:Win11 + WSL2 + Docker 容器网络架构与终极避坑指南

Rainbow Bubbles别再被网络秒拒:Win11 + WSL2 + Docker 容器网络架构与终极避坑指南

对于许多从 Windows 转向 Linux 和容器化开发的新手来说,网络配置往往是第一个让人抓狂的“拦路虎”。

你可能经常遇到这样的怪现象:

- 宿主机(Windows 11)明明开启了 VPN 且翻墙畅通无阻。

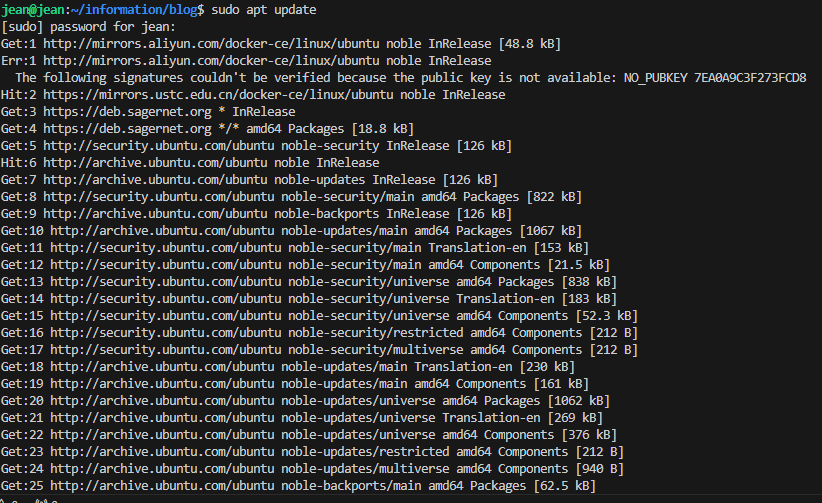

- 偏偏在 VS Code Devcontainer 容器或 WSL2 内部执行

pnpm install、apt-get update或curl google.com时,瞬间弹出Could not connect to server或Connection refused(秒拒)。 - 盲目去配置 Linux 防火墙(UFW),却发现系统提示

command not found。

这种痛苦的根源,在于 Windows 11 + WSL2 + Docker 组成的“多层嵌套网络拓扑”。本文将结合实战中踩过的坑,彻底拆解 WSL2 与 Docker 的网络模式,并给出目前最完美的无感开发配置方案。

一、为什么你的网络会被“秒拒”?—— 拆解三层网络大楼

在 Windows 11 中使用 Devcontainer(Docker 容器)开发时,你的网络请求实际上要穿越整整三层隔离:

第一层:Docker 容器(Container)

默认处于 Docker 独立的桥接网卡(Bridge)中,拥有隔离的私有 IP(如172.17.0.x)。第二层:WSL2 虚拟机(Ubuntu)

Docker 引擎实际上运行在 WSL2 虚拟机里,WSL2 自身也有独立的虚拟网卡。第三层:Windows 11 宿主机

你的 VPN 软件(如 v2rayN、Clash)和物理网卡运行在这一层。

💥 核心误区与病灶:

- 误区:在容器里配置代理为

127.0.0.1:10809。 - 真相:容器内的

127.0.0.1指的是容器自己。容器内压根没运行 VPN 软件,流量在容器大门口直接撞墙死掉(秒拒)。 - 防火墙拦截:就算你把代理指向了宿主机 IP,Windows 11 默认也会把来自 WSL2/Docker 虚拟网卡的请求识别为“公用网络流量”,并由 Windows Defender 防火墙无情拦截。

二、彻底理清 Docker 的五种网络模式

Docker 共有 5 种核心网络模式,它们决定了容器如何与外界对话:

| 网络模式 | 端口与 IP 独立性 | 性能损耗 | 核心作用与场景 |

|---|---|---|---|

| Bridge (默认) | 🔒 完全独立,通过虚拟网桥隔离 | 中(NAT 损耗) | 生产环境、多容器单机微服务隔离 |

| Host | 🔓 完全共享宿主机网络协议栈 | 🚀 极高(无损耗) | 本地开发环境、对网络延迟敏感的应用 |

| Container | 🤝 与另一个容器共享网络和 IP | 高 | Kubernetes 底层 Pod 的核心设计机制 |

| None | ❌ 只有本地环回,完全断网 | — | 离线计算、高安全性密钥处理 |

| Overlay | 🌐 跨多台物理服务器的分布式网络 | 中下(隧道封装) | 跨机器的容器集群通信(K8s / Swarm) |

三、WSL2 的两代网络模式

除了 Docker 的网络模式,夹在中间的 WSL2 虚拟机自身的网络模式也至关重要:

NAT 模式(旧版默认)

WSL2 虚拟机拥有独立于 Windows 的虚拟 IP 段。Windows 相当于“路由器”。

痛点:每次 WSL2 重启 IP 都会变化,需通过脚本动态获取网关 IP。Mirrored 模式(镜像网络模式 - 强烈推荐)

微软在 Windows 11 中引入的终极方案。开启后 WSL2 与 Windows 11 共享同一个网络状态和 IP。

神级特性:WSL2 内部的127.0.0.1完美等同于 Windows 11 的127.0.0.1。

四、黄金组合:Win11 + WSL2 + Devcontainer 正确使用姿势

既然知道了底层原理,我们要做的就是把所有隔离墙全部拆掉,让容器直接呼吸到 Windows 宿主机的网络空气。以下是 100% 成功、无感联网的毕业配置方案:

步骤 1:开启 WSL2 的“镜像网络模式”

在 Windows 中按 Win + R,输入 %userprofile% 回车,在用户文件夹下创建或编辑 .wslconfig 文件:

1 | [wsl2] |

配置完成后,打开 Windows PowerShell 运行 wsl --shutdown 重启 WSL。

步骤 2:配置 Windows VPN 软件(以 v2rayN 为例)

为了让容器和 WSL 能够接入流量,你的 VPN 必须做两件事:

- 允许局域网连接 (Allow LAN):确保 v2rayN 底部显示 局域网:

[http:10809]。 - Windows 防火墙放行:打开 Windows 的“高级安全 Windows Defender 防火墙”,在入站规则中找到底层内核程序 xray / xray.exe,双击它,在高级选项卡中,把 “专用” 和 “公用” 的勾全部打上,并将操作设为 “允许连接”。

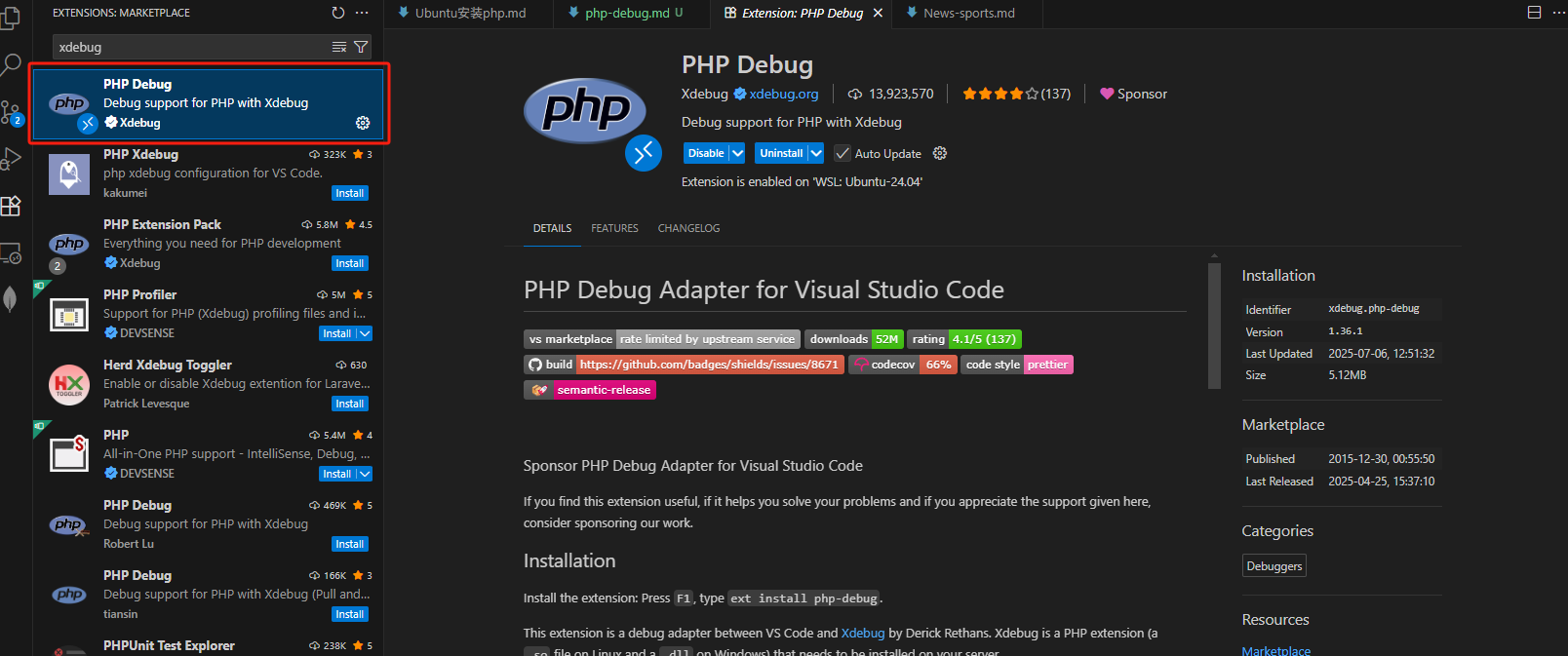

步骤 3:将 Devcontainer 配置为 Host 网络模式

打开你项目的 .devcontainer/devcontainer.json 文件,修改为专属的极简配置:

1 | { |

五、 总结

通过 WSL2 的 mirrored 模式 叠加 Docker 的 host 模式,我们成功完成了这个公式:

容器本地网络 (127.0.0.1) = WSL2 本地网络 = Windows 本地网络

🌟 带来的绝佳开发体验:

- 代理无感:容器内的

curl、pnpm install、git clone会自适应走宿主机的代理,不再需要任何繁琐的 IP 换算。 - 端口无感:你在容器里用 Node.js 启动的

3000前端端口或3001后端 API 端口,不需要再配置forwardPorts。你可以直接在 Windows 11 系统的浏览器里直接访问http://localhost:3000,丝滑得就像是在本地原生开发一样。